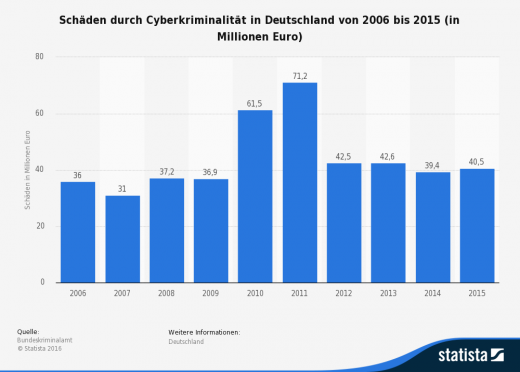

Experten gehen davon aus, dass Fälle von Wirtschaftsspionage in Deutschland Jahr für Jahr für einen Schaden in Milliardenhöhe verantwortlich sind. Dabei wird der Fokus in aller Regel auf große Fälle von Datenklau gelenkt, die zwischen großen und international agierenden Unternehmen an die Öffentlichkeit geraten.

Spionage-Angriffe: Auch KMU sind gefährdet

Zugleich gibt es aber vereinzelte Fälle dieses Verbrechens sogar in mittelständischen Unternehmen, deren Existenz dadurch oft sogar direkt bedroht wird.

Auch deshalb ist es wichtig, selbst als Unternehmer darüber Bescheid zu wissen, wie Spionage frühzeitig und gezielt abgewendet werden kann.

Sind deine Sicherheitsrichtlinien klar definiert?

Zunächst ist es von Bedeutung, die Sicherheitsrichtlinien klar zu definieren. Klick um zu TweetenNicht selten wandern sensible Technik-Daten und Unterlagen von großen Projekten ungeschützt in einer Cloud zwischen den Mitarbeitern hin und her oder werden auf einem simplen USB-Stick von A nach B übertragen. Deshalb sollten die Richtlinien neu definiert werden und dabei auch Abstufungen gesetzt werden, die den Umgang mit wichtigen Daten und den entsprechenden Zugriffsrechten regeln.

Besonders häufig sind externe Mitarbeiter für Fälle der Wirtschaftsspionage in einem Unternehmen verantwortlich. Gerade kurz arbeitende Personen, wie beispielsweise Unternehmensberater oder Dolmetscher stellen dabei eine Sicherheitslücke dar.

Warum ist die Nutzung privater Geräte kritisch?

Gleiches gilt für private Laptops, USB-Sticks und Festplatten, die von den Mitarbeitern zur Arbeit genutzt werden. Die sensiblen Daten werden immer wieder auch auf diese Medien übertragen, wodurch eine unberechenbare Gefahr kreiert wird. Es wäre daher sinnvoll, die geschäftliche Nutzung privater Geräte durch die Mitarbeiter als Unternehmer direkt zu unterbinden. Auch die möglichst lückenlose Dokumentation der IT-Landschaft ist von Bedeutung.

Grundlegender IT-Schutz ist das A & O

Die meisten Angreifer sind darauf spezialisiert, direkt auf digitalem Wege in die Systeme einzudringen und sich dort die erforderlichen Daten zu sichern. Ein absolut unerlässlicher Schutz ist daher eine herkömmliche Firewall, die allerdings längst nicht in jedem Fall genügend Abwehr bieten kann. Stattdessen gelingt es den Hackern immer wieder, auch diese Hürde zu überwinden und sich so den Weg zu den brisanten Dokumenten zu bahnen.

Diese Daten sind besonders gefährdet:

Als Unternehmer ist man besonders gefährdet, wenn sich wichtige Patente, Blaupausen oder Rezepte im eigenen Besitz befinden. Angreifer gehen häufig weiter und machen auch vor Kundendaten und Bankinformationen keinen Halt.

Zwar handelt es sich um ein Verbrechen, welches auch die Polizei dazu veranlasst, selbst zu ermitteln. Doch da die IP-Adressen der Server zuvor oft mehrmals um die ganze Welt geschickt werden, ist die Verfolgung der Täter quasi unmöglich. Dennoch ist die Verbesserung der IT-Sicherheit ein erster wichtiger Schritt zum Schutz. Auch der Innenminister ist interessiert daran, inländische Unternehmen besser zu schützen.

Sicherheit gewinnen: Diskreter Umgang mit Informationen

Natürlich ist es für die PR- und Marketing-Abteilungen förderlich, immer wieder an Informationen zu den neuesten Projekten zu gelangen. Doch wenn diese Infos zunächst nicht nach außen gegeben werden, reduziert sich auch das Interesse der Angreifer.

Wer nun nicht direkt mit jedem Produkt hausieren geht, sichert sich auf diese Art zusätzliche Sicherheit für sich und die Daten.

Passend zum Thema unser Buchtipp:

Wirtschaftsspionage: Phänomenologie – Erklärungsansätze – Handlungsoptionen

Dieses Buch erklärt kriminologische Grundlagen von Wirtschaftsspionage, erläutert das Phänomen und vermittelt im RADAR-Ansatz ein umfassendes Handlungskonzept zur Prävention.

Verlag: Springer Vieweg, 1. Aufl. 2016

ISBN-10: 3658119888

ISBN-13: 978-3658119881

(Bild: © Springer Vieweg, Statistik: © statista.de)

Sensible Daten gehören unbedingt stets verschlüsselt. Sonst ist es überhaupt kein Problem, in einem unbeobachteten Moment zuzuschlagen.Keine fünf Minuten, dann haben die Daten den Eigentümer gewechselt. Ein Passwort braucht der Krimininelle dafür nicht. Außerdem gehen Notebooks ja auch verloren oder werden gestohlen. Ich hätte da keine ruhige Minute mehr, wenn ich wüsste, dass meine Daten nicht sicher verschlüsselt und somit ohne Wert für Unbefugte auf der Festplatte gespeichert sind.